只是遠端看一眼也算「傳輸」?從 TikTok 被罰 5 億歐元看 GDPR 跨境合規|專家論點【黃婉中】

作者:黃婉中(雲端架構師)

為何「提供存取」違法,分享如何運用 VDI、PIM等技術防線,轉為自動化合規。

快速摘要

- 法規要求:根據歐洲資料保護委員會(EDPB)規定,只要資料從歐盟境內被傳輸或「提供存取」給位於第三國的對象,就必須遵守 GDPR Chapter 5 的跨境傳輸規則。

- 合規工具:根據 GDPR Chapter 5 Art 46,境外資料傳輸必須簽署標準資料保護條款 (SCC) 並執行傳輸影響評估 (TIA)。

- 技術防線:業界大廠通常透過虛擬桌面 (VDI)、臨時權限申請 (PIM/JIT) 以及客戶鎖箱機制 (Customer Lockbox) 來防堵風險。

- 不合規代價:2025 年 TikTok 因遠端存取控管不當,被重罰約 5.3 億歐元。

最近有客戶問我:「我們的客戶在歐盟,但支援團隊在中國。工程師只是遠端連進去看一下畫面,沒有下載或儲存資料到電腦,這樣也會被認定不符合 GDPR 嗎?」

更多科技工作請上科技專區:https://techplus.1111.com.tw/

答案是:會,而且可能罰很重。

延伸閱讀:聾啞創作者,如何用 AI 拿回創作的主控權?|專家論點【黃婉中】

💡GDPR 全稱為 General Data Protection Regulation(通用資料保護規則),是一項歐盟的法律,目的是加強個人數據保護,是目前史上最嚴格的隱私法。

為什麼「看一眼」也不行?看看 TikTok 的例子

TikTok 在 2025 年被重罰 5.3 億歐元,原因之一,就是歐洲用戶的資料被中國員工遠端存取。

歐盟監管機構的認為,只要資料傳輸缺乏足夠的技術與法律保障(如 SCC 或 TIA),即便是為了技術支援,也被視為違法。

客戶問:「但工程師沒有儲存任何資料啊?」

在 GDPR 裡,資料處理不只是「存檔」。只要資料跨越了國境,進入了非合規地區,法律上就認定這是一次「資料傳輸」。

雖然你沒點「下載」,但工程師可以用手機翻拍螢幕、可以憑記憶背下客戶資料,讓敏感資料曝露在不受控的環境,風險與直接把檔案傳出去是一樣的。

💡遠端存取算傳輸嗎? 算。根據 GDPR Art 4 對「處理 (Processing)」的定義:任何對個人資料的操作,包含讀取、使用或「提供存取 (making available)」,都算。

解決方案:國際大廠如何做到「防彈級」合規?

面對嚴格規定,跨國軟體公司通常準備了多層防護:

1. 簽標準資料保護條款 SCC

標準資料保護條款(Standard Data Protection Clauses,簡稱 SCC) 就像一份法律上的「保證書」。

企業必須與境外的支援單位簽署歐盟認可的合約,承諾:即便工程師人在境外,也會像在歐盟境內一樣嚴格保護資料。

2. 執行傳輸風險評估 TIA

傳輸影響評估 (Transfer Impact Assessment,簡稱 TIA) 是面對 GDPR 稽核時,證明企業已盡到「盡職調查」義務的證據。

自 Schrems II 判決後,法律要求單簽 SCC 已不足夠,出口商必須額外執行 TIA,確認目的地國家(如中國)的法律是否會干預資料安全。

軟體供應商如微軟,已經提供一份完整的跨境傳輸合規評估指南 (Compliance Assessment),裡面詳細列出了針對目的地國家的法律分析與技術防護措施,幫助客戶大幅簡化 TIA 的撰寫過程。

客戶有時會把 TIA 與 DPIA 混淆,兩者雖都很重要,但重點不同:

- SCC (標準資料保護條款):法律層面的「合約保證」。

- TIA (傳輸影響評估):傳輸層面的「實地徵信報告」。

- DPIA (資料保護影響評估):針對「資料處理過程」本身的風險評估(例如在 Azure 上運算的安全性)。

簡單來說:TIA 關注的是「跨境傳輸」,DPIA 關注的是「資料處理」,兩者缺一不可。

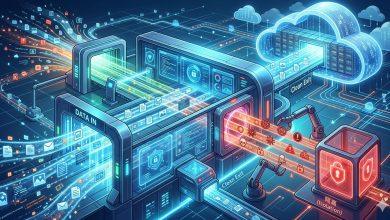

3. 使用虛擬桌面 (VDI)

虛擬桌面基礎架構 (Virtual Desktop Infrastructure,簡稱 VDI),是最關鍵的技術防線。工程師不允許直接連線到資料庫,必須先登入一個位於歐盟境內的虛擬桌面(如 Azure Virtual Desktop)。

在這種架構下,工程師只能看到螢幕畫面,所有檔案無法下載、無法截圖,也無法將資料複製貼上到自己的本地電腦。

透過「資料不落地」的技術手段,確保敏感資訊始終留在歐盟境內的受控環境中。

4. 申請臨時存取權限

透過臨時存取(Just-In-Time,簡稱 JIT) 與特權身分管理(Privileged Identity Management,簡稱 PIM) 機制,達成「零常駐權限」的資安原則。

工程師平時不具備任何存取身分,只有在處理特定案件時,才能申請約 2 小時的臨時授權。

任務一旦結束,系統便會自動回收權限,且全程留存詳細的操作紀錄 (Logs),確保每一筆存取都有跡可循。

5. 設置客戶核准機制

客戶鎖箱機制(Customer Lockbox) 是最後一道關卡。即便內部工程師申請了臨時權限,當他準備進入系統存取資料時,仍必須由客戶端的管理員點下「同意」,工程師的螢幕才能看到畫面。

這項機制將資料的「最終決定權」交還給客戶,確保任何一次存取,都是在客戶知情且授權的情況下發生。

談話中,我發現客戶對於合規報告,以及雲端工具如 Defender for Cloud (DFC) 如何自動化監控這些規則,很感興趣。

我發現對話已經從法條解釋,轉移到了技術實戰。

後來,那位客戶沒再問過我「看一眼行不行」的問題了。

![]()